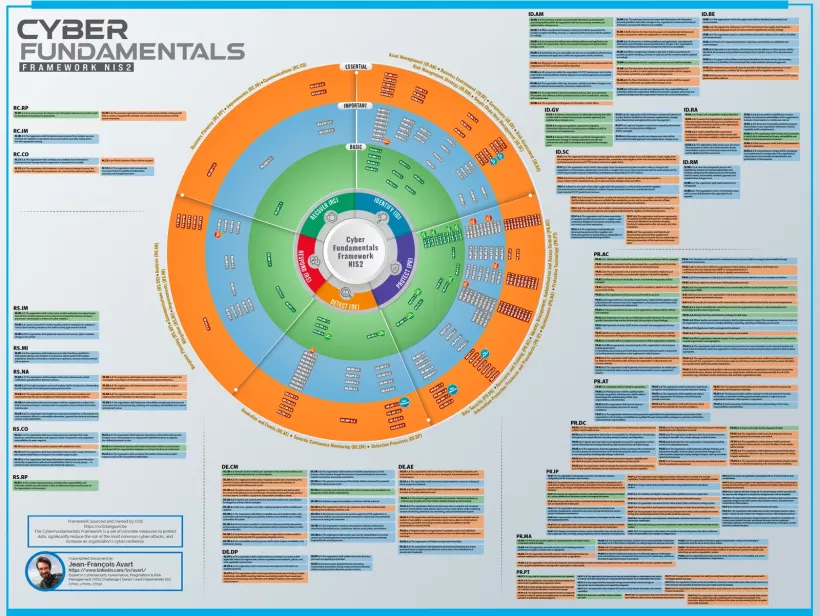

Cartographie NIS2

Cartographie gratuite non officielle que je vous partage (avec l'accord du Centre for Cybersecurity Belgium) de leur super initiative CyberFundamentals Framework (cartographie des exigences) qui peut être utilisée pour se conformer à la NIS2.

Cartographie gratuite non officielle que je vous partage (avec l'accord du Centre for Cybersecurity Belgium) de leur super initiative CyberFundamentals Framework (cartographie des exigences) qui peut être utilisée pour se conformer à la NIS2.

Télécharger (gratuit) 👍

NIS2 FRAMEWORK Haute qualité (PDF, 3.26 MB)

One of the standout features of Typemill is its ability to streamline the reporting process. By creating your report in Typemill, you can effortlessly generate both a web-based version and a PDF version from the same source. This dual-publishing capability is particularly beneficial for:

- Annual Reports: Showcase your organization's yearly achievements online and provide a downloadable PDF for stakeholders.

- Impact Reports: Highlight the impact of your projects with an engaging web presentation and a formal PDF document.

NIS2 c'est quoi ?

Je ne vais pas expliquer ici cette Directive européenne et sa transposition en Belgique car c'est massivement relayé et expliqué par de nombreux acteurs comme ici.

La NIS2 c'est un peu le RGPD de la sécurité. Avant, nous avions essentiellement un cadre légal étendu en terme de sécurité de l'information et cybersécurité. La NIS2 vient combler et rendre concret les exigences attendues des opérateurs dits essentiels qui peuvent à travers leurs services impacter les citoyens.

L'intérêt des CyberFundamentals du CCB

Se conformer à la Directive demande une certaine maturité et une maîtrise des exigences qui sont nombreuses mais pas forcément nouvelles. L'intérêt du framework proposé par le CCB est de consolider différentes normes et d'assurer une portée étendue et exhaustive des exigences. Voici les référentiels utilisés.

- NIST Cybersecurity Framework (CSF) : Développé par le National Institute of Standards and Technology aux États-Unis, ce cadre fournit un ensemble de directives pour aider les organisations à gérer et à réduire les risques liés à la cybersécurité.

- ISO/IEC 27001 et ISO/IEC 27002 : Ces normes internationales spécifient les exigences pour établir, mettre en œuvre, maintenir et améliorer un système de gestion de la sécurité de l'information. Elles offrent des lignes directrices pour la gestion des risques et la mise en place de contrôles de sécurité.

- CIS Controls : Publiés par le Center for Internet Security, les CIS Controls sont un ensemble de 20 contrôles de sécurité prioritaires conçus pour stopper les cyberattaques les plus répandues et dangereuses.

- IEC 62443 : Cette série de normes de l'International Electrotechnical Commission est spécifiquement destinée à la sécurité des systèmes d'automatisation industrielle et de contrôle, couvrant les aspects de sécurité tout au long du cycle de vie des systèmes.

Pourquoi une cartographie ?

Parce que c'est plus facile de s'imprégner d'une cartographie que d'un tableau 😄 L'objectif est de visualiser les exigences par catégories et niveaux d'exigences. Cette vue permet également d'appréhender le parcours sous la forme d'une augmentation progressive de la maturité des mesures prises. Les mesures clefs sont également identifiées pour aider à mieux cibler les priorités. Enfin, chaque mesure est associée à sa référence dans le cadre du framework proposé par le CCB.